🔐 СКУД — системы в офисе и дома: эффективный способ обезопасить себя и информацию

Безопасность всегда является одним из ключевых моментов нормального функционирования предприятия, производства или офиса. Защита от краж, ограблений, терактов или похищения важной документации должна работать стабильно и без перебоев. А современные технологии позволяют автоматизировать защитные механизмы и увеличить их эффективность. Так что же такое СКУД — системы контроля и управления доступом? Будем разбираться в этой статье.

Читайте в статье

- 1 Система СКУД — что это и как расшифровывается

- 2 Автономные и сетевые виды контроля доступа

- 3 Функции автоматизированной системы контроля СКУД

- 4 Технические средства для управления движением персонала и посетителей

- 5 Особенности СКУД для крупных корпораций

- 6 Особенности СКУД для небольших офисов, гостиниц и магазинов

- 7 Особенности СКУД для школ

Система СКУД — что это и как расшифровывается

Расшифровка простая — система контроля и управления доступом. В общем случае система контроля и управления доступом – это набор программных и аппаратных механизмов для контроля доступа на территорию. Так как система реализована с помощью программно-аппаратных решений, то здесь открываются перспективы и для применения дополнительного функционала. Сюда можно отнести учёт времени, регистрацию и ведение посетителей, интеграцию с различными смежными системами — пожарной или охранной сигнализацией, видеонаблюдением, и даже расчётом заработной платы. В общем, возможности системы ограничиваются лишь бюджетом или фантазией.

Автономные и сетевые виды контроля доступа

Все СКУД делятся на две большие категории — автономные и сетевые. Автономная, как можно догадаться, работает только с внутренним комплектом устройств и программного обеспечения, который не имеет централизованного средства управления и мониторинга. Но при этом может присутствовать некий локальный хаб, который связывает устройства системы и передаёт данные между ними.

Автономные СКУД дешевле, имеют довольно простую для эксплуатации и обслуживания конфигурацию, не требуют затрат на кабели и компьютерную технику. Как правило, такой тип систем контроля доступа и учёта рабочего времени выгодней и удобней использовать на небольших объектах — складах или мелких производствах.

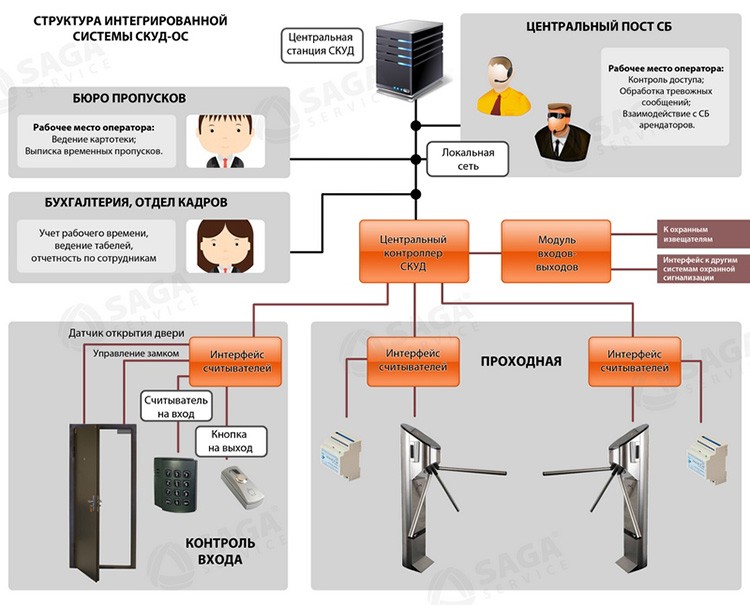

Сетевые СКУД — это большие комплексы оборудования, компьютеров, контроллеров и программного обеспечения. Чаще всего их устанавливают для контроля доступа на больших предприятиях, заводах, офисах или производствах. Они актуальны, когда необходимо реализовать сложную иерархическую систему доступа, разграниченную зонами. То есть человек с менее высоким уровнем доступа благодаря системе контроля не сможет попасть в помещения с высоким уровнем. Централизованная структура позволяет сетевым СКУД хранить данные, обрабатывать их, мониторить и анализировать. Также в них проще всего интегрировать и другие системы защиты — противопожарную сигнализацию или видеонаблюдение. Связь между узлами системы может быть реализована разными способами — с помощью кабелей, беспроводных протоколов Wi-Fi или GSM.

Функции автоматизированной системы контроля СКУД

Функционал СКУД весьма велик и практически ничем не ограничен. Можно оперативно встроить новый модуль или реализовать новое правило с помощью программного обеспечения. Рассмотрим основные функции СКУД.

Разграничение и контроль доступа

Первоначальным назначением СКУД являются всё же контроль и структурирование уровней доступа.

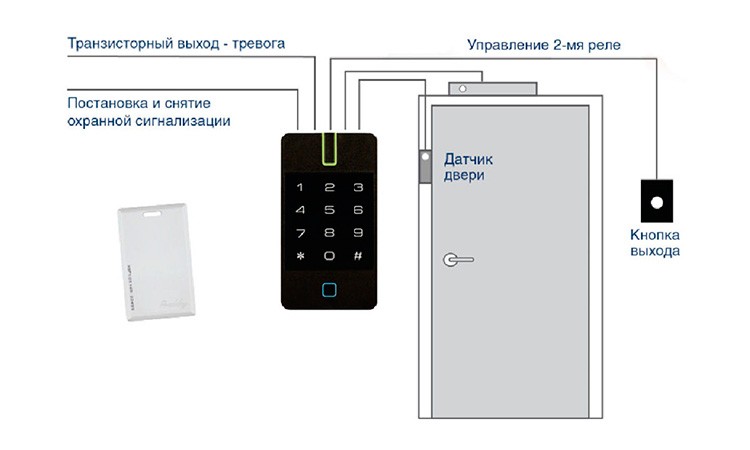

Основной тип исполнения этого подхода — использование различных идентификаторов. Ими могу служить магнитные карты, брелоки, метки, прямой ввод кода на клавиатуре, считывание отпечатков пальцев или сетчатки глаза. Система хранит данные о всех сотрудниках или посещающих в общей базе. Каждая запись имеет свой уровень доступа, благодаря которому система может сравнить, может ли человек пройти в ту или иную зону. Компьютер, в случае монтажа сетевой системы СКУД, также собирает статистику посещений и бережно хранит её до последующего использования. В автономных системах решение пропустить человека или нет принимает автономный контроллер. У него есть своя энергонезависимая память, в которую внесены все коды идентификаторов и их права.

Непосредственно за обработку информации с идентификатора отвечают считыватели. Это могут быть контактные и бесконтактные варианты. Вся сложность конструкции считывателя зависит от типа идентификатора.

Считыватели устанавливаются непосредственно перед заграждающими устройствами — турникетами, электромеханическими замками, шлагбаумами и шлюзами. Они препятствуют доступу посетителя до тех пор, пока тот с помощью идентификатора не докажет свои права на посещение зоны.

Учёт рабочего времени

Система контроля доступа имеет всё необходимое для реализации учёта рабочего времени. Почему бы это не использовать? Каждый посетитель или сотрудник объекта имеет уникальный идентификатор – система может отследить время активации считывателя при входе и выходе.

Этих данных достаточно для того, чтобы установить и записать в журнал время, проведённое на объекте. А это значит, что сотрудникам уже сложнее будет опоздать или сбежать с работы пораньше, ведь сведения об этом будут тут же сохранены в системе.

Режим системы охраны

Сама СКУД не предполагает встроенных механизмов охраны, она лишь может воспрепятствовать доступу. Зато, имея гибкую платформу, система контроля доступа может быть дополнена охранной системой, которая будет, например, оборудована видеонаблюдением, датчиками проникновения или любыми другими.

Прочие функции

Дополнительного функционала может быть много. Реализовать можно практически всё что угодно. Но чаще всего используются такие возможности:

- информирование о прохождении считывателя с помощью СМС посредством встроенного GSM модуля. Такой подход можно встретить, например, в школах;

- для предприятий, имеющих множество филиалов, можно реализовать удалённое управление СКУД с помощью сети интернет.

Технические средства для управления движением персонала и посетителей

Мы уже немного рассказывали о технических частях СКУД. Теперь можно разобраться с ними подробнее и рассмотреть их возможности и характеристики.

Электронные и биометрические идентификаторы пользователя

Самым распространённым подходом к организации идентификации были и остаются пластиковые карты контроля доступа.

Они могут использовать различные методики считывания данных: штрих-код, магнитную ленту или интеллектуальную систему. Также многие компании используют электронные таблетки — миниатюрные микросхемы, облачённые в металлический корпус. Это Touch Memory, или контактная память.

Простейший вариант контактной памяти вы, возможно, используете ежедневно — это ключ от домофона, с помощью которого можно пройти в свой подъезд.

Очевидная уязвимость таких идентификаторов — возможность кражи, утери или клонирования. Более надёжный способ идентификации определённого человека — биометрический контроль доступа.

В отличие от электронных физических идентификаторов здесь считываются уникальные особенности самого человека. Самые распространённые — сканер отпечатков пальцев или сетчатки глаза. Это статические методы, которые используют неизменяемые характеристики человека.

Более сложные системы используют динамический тип идентификации, когда учитываются поведенческие и изменяемые характеристики человека — подпись, речь, свойства набора с клавиатуры.

Электронные идентификаторы просты в монтаже и стоят недорого, в отличие от более надёжных биометрических типов.

Считыватели

Считыватели, или ридеры, предназначены для чтения данных с идентификаторов с дальнейшей передачей информации контроллеру.

Его тип зависит от выбранного метода идентификации. Самый простой пример считывателя — домофон, на котором есть посадочная зона для ключа, которая и является считывателем. В более сложных механизмах используются магнитные считыватели, сканеры отпечатков пальцев и сканеры сетчатки.

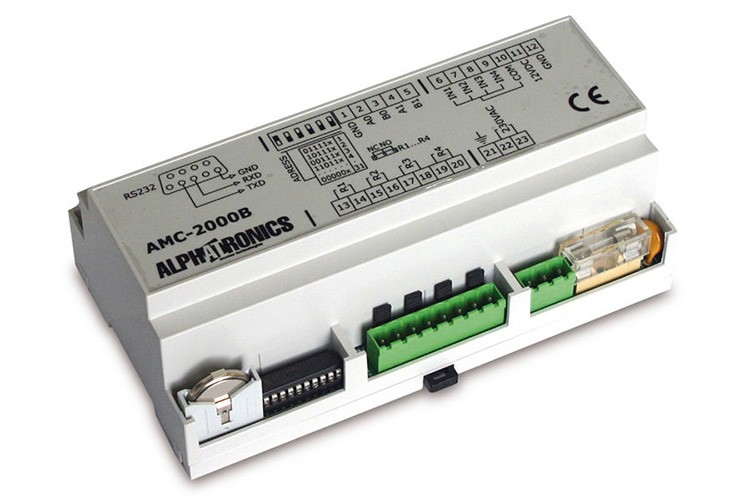

Контроллеры

По сути контроллер является главным звеном, решающим, пропускать посетителя в зону или нет.

Это отдельный электронный блок, который может быть использован отдельно либо интегрироваться в одно из исполнительных устройств. Контроллеры управляют открытием и закрытием замков, обработкой сигналов от считывателей, сверку кодов идентификаторов с имеющимися в базе. Контроллеры могут быть автономными или входить в состав СКУД.

Исполнительные устройства — замки, турникеты, шлюзовые кабины

Самый простой тип исполнительного устройства выражается в обыкновенных электронных замках.

Открытие может происходить удаленно с поста или на более близких дистанциях с помощью специального ключа. Также вместе с такими замками могут быть использованы магнитные карты или контактная память.

Турникеты тоже являются исполнительным устройством. Они могут быть поясными или полноразмерными. Механизм турникета реализован таким образом, чтобы через него мог пройти всего один идентификатор за раз. Шлюзовые камеры в основном применяются на объектах с повышенным уровнем секретности и безопасности. А ворота и шлагбаумы — для организации контролируемого проезда автомобилей.

Программное обеспечение СКУД

Реализаций программных комплексов систем контроля доступа много. В основном компании, занимающиеся разработкой СКУД, предоставляют готовые комплекты оборудования и написанного под него программного обеспечения.

В общем, на СКУД и вовсе не может быть использовано какое-либо программное обеспечение. Оно нужно лишь для более удобного контроля, сбора информации, аналитики и прочих удалённых возможностей.

Особенности СКУД для крупных корпораций

Крупные компании с большим количеством филиалов по всей стране используют сетевой тип СКУД. Для таких предприятий создаётся специализированное отказоустойчивое программное обеспечение.

Естественно, что и оборудование должно соответствовать критериям повышенной безопасности и надёжности. Управление и мониторинг производятся удалённо с головного офиса компании.

Особенности СКУД для небольших офисов, гостиниц и магазинов

На небольших предприятиях предполагается установка как сетевых, так и автономных систем контроля доступа. В большинстве случаев для таких объектов требуется лишь обеспечить вход и выход. Поэтому чаще всего подходит простая и недорогая автономная система контроля доступа в офис.

Особенности СКУД для школ

В школах обычно используются наиболее простые решения, то есть автономные.

Помимо этого, здесь предполагается присутствие человека, так как ребёнок может потерять свой идентификатор или оставить его дома. Поэтому пропустить школьника в здание нужно будет в любом случае.